2019 年 6 月 22 日,阿里云云盾应急响应中心监测到 FastJSON 存在 0day 漏洞,攻击者可以利用该漏洞绕过黑名单策略进行远程代码执行。

漏洞名称

FastJSON 远程代码执行 0day 漏洞

漏洞描述

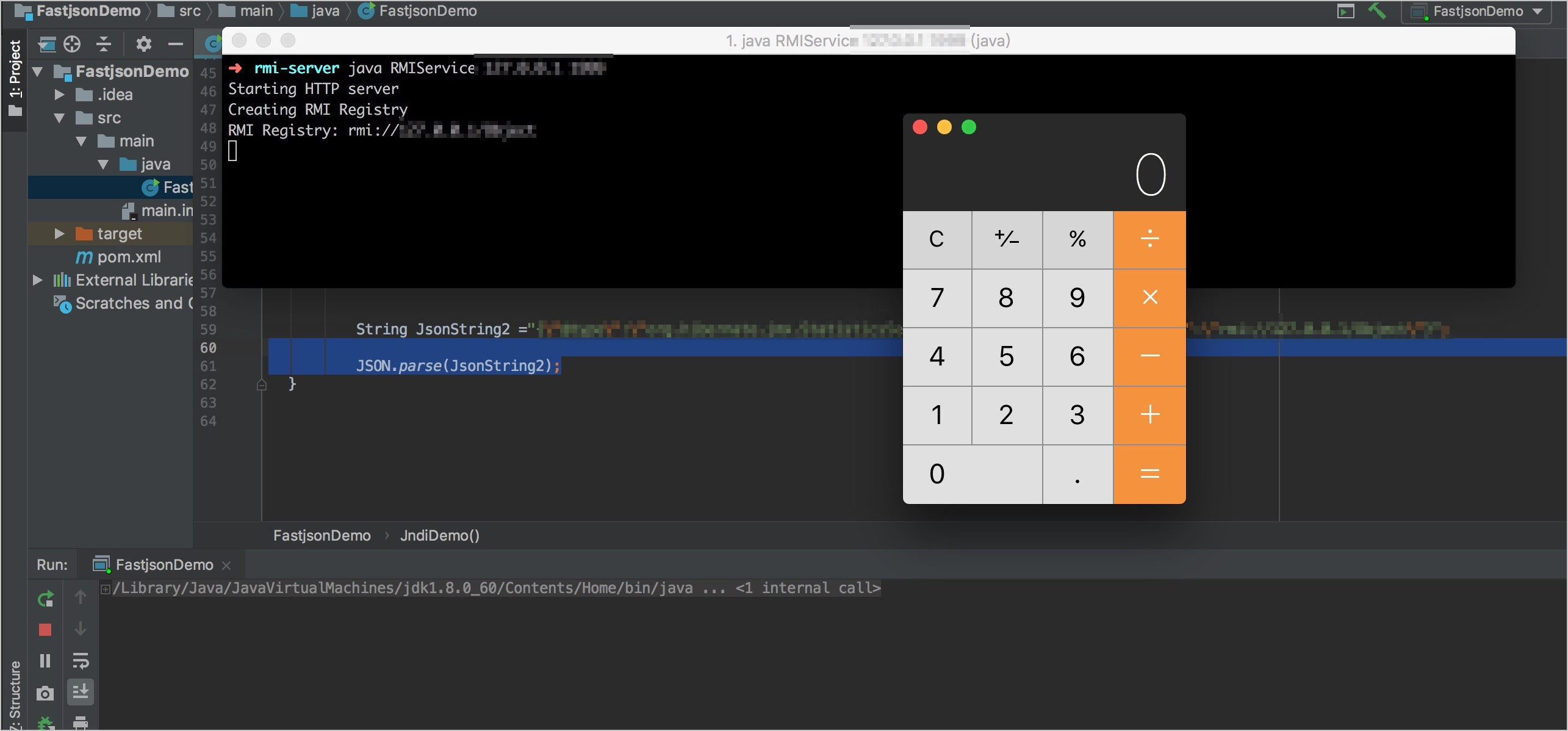

利用该 0day 漏洞,恶意攻击者可以构造攻击请求绕过 FastJSON 的黑名单策略。例如,攻击者通过精心构造的请求,远程让服务端执行指定命令(以下示例中成功运行计算器程序)。

影响范围

官方解决方案

升级至 FastJSON 最新版本,建议升级至 1.2.58 版本。

说明 强烈建议不在本次影响范围内的低版本 FastJSON 也进行升级。

升级方法

您可以通过更新 Maven 依赖配置,升级 FastJSON 至最新版本(1.2.58 版本)。

<dependency> <groupId>com.alibaba</groupId> <artifactId>fastjson</artifactId> <version>1.2.58</version> </dependency>

防护建议

Web 应用防火墙的 Web 攻击防护规则中已默认配置相应规则防护该 FastJSON 0day 漏洞,启用 Web 应用防火墙的 Web 应用攻击防护功能即可。

说明 如果您的业务使用自定义规则组功能自定义所应用的防护规则,请务必在自定义规则组中添加以下规则:

更多信息

安全管家服务可以为您提供包括安全检测、安全加固、安全监控、安全应急等一系列专业的安全服务项目,帮助您更加及时、有效地应对漏洞及黑客攻击,详情请关注安全管家服务。